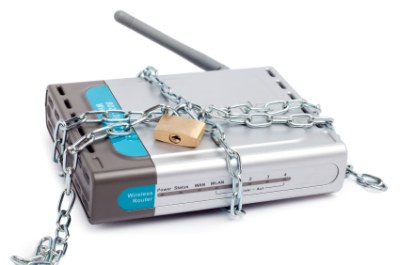

Лабораторія Касперського повідомляє про появу нового експлойт-пака, який був знайдений французьким дослідником в області комп’ютерної безпеки під ніком Kafeine.

Експлойт-пак отримує доступ до адміністративної панелі роутера і змінює адреси DNS-серверів. Винахідливі програмісти створили “вірус” таким чином, що першим ставиться шкідливий DNS, а другим – публічний DNS компанії Google (8.8.8.8 або 8.8.4.4). Таким чином користувач може не підозрювати про злом довгий час. При цьому, потрібні творцям експлойт-пака запити будуть передаватися на фальшиві сайти, яке можуть поширити різноманітну “заразу” і красти особисті дані.

Нижче наводиться список схильних до зараження моделей роутерів:

ASUS: — AC68U — RTN56U — RTN10P — RTN66U — RT56-66-10-12 — RTG32

BELKIN: — F5D7230-4 — F5D8236-4V2 — F9k1105V2 —F5D7231-4 —F5D7234-4

D-LINK: — DIR-600 — DIR-604 — DIR-645 — DIR-810L — DIR-615 — DIR-651 — DIR-601 — WBR1310 — D2760 — DIR-826L — DSLG604T — DIR-2740R

EDIMAX BR6208AC

LINKSYS: — BEFW11S4 V4 — L120 — WRT54GSV7 — BEFW11S4 V4 — LWRT54GLV4 — WRT54GV8 — X3000 — L000

Medialink WAPR300N

Microsoft MN-500

NETGEAR: — DGN1000B — DG834v3 — DGN2200 — WNDR3400 — DGN1000 — DGN2200 — WNR834Bv2 — WPN824v3 NETIS: — WF2414 — WF2414 TENDA 11N

TP-Link: — всі моделі, особливо WR940N, WR941ND і WR700 TRENDNET: — E300-150 — TRIP-TM01 — TRIP-TM04 — TW100S4W1CA ZYXEL: — MVR102 — NBG416 — NBG334W

Також, судячи за останніми даними, зараженню піддаються деякі моделі універсальних роутерів Sagemcom

Для захисту від вірусу строго рекомендується прошу останньою версією прошивки з офіційного сайту виробника.

P. S. Принцип роботи «вірусу» для роутерів